เฉลิมชัย วงษ์เกตุ

Chief Security Service and Innovation Officer

Security Pitch Co.,Ltd.

เดิมทีตั้งใจจะทำบทความเกี่ยวกับ AI ไปยาว ๆ ให้เข้ากับธีมของบริษัท แต่เมื่อได้มาพบบทความของไมโครซอฟต์ ที่เพิ่งนำขึ้นเผยแพร่บนเว็บไซต์เมื่อ 31 มีนาคม 2569 พบว่าน่าสนใจอยากให้เนื้อหานี้ได้รับการถ่ายทอดออกไปยังท่านผู้อ่านเป็นวงกว้างยิ่งขึ้น จึงนำเนื้อหามาเรียบเรียงในมุมมองของผู้ที่เคยปฎิบัติงานสนับสนุนหน่วยงานโครงสร้างพื้นฐานสำคัญทางสารสนเทศ (Critical Information Infrastructure: CII) ตามพระราชบัญญัติการรักษาความมั่นคงปลอดภัยไซเบอร์ จึงเชื่อมั่นว่าข้อมูลนี้จะเป็นประโยชน์แก่ผู้อ่านโดยเฉพาะท่านที่ปฏิบัติงานรับผิดชอบด้านความมั่นคงปลอดภัยไซเบอร์ของโครงสร้างพื้นฐานสำคัญได้เป็นอย่างดี

ไมโครซอฟต์เริ่มต้นบทความว่า

จากการเฝ้าสังเกตการเปลี่ยนแปลงของภัยคุกคามที่มีต่อโครงสร้างพื้นฐานสำคัญตลอดช่วงสองปีที่ผ่านมา พบว่ามีการเปลี่ยนแปลงจากเดิมคือ ภัยคุกคามได้แฝงตัวอยู่ในโครงสร้างพื้นฐานสำคัญอย่างเงียบ ๆ โดยไม่ถูกตรวจพบ และพร้อมสร้างความเสียหายอย่างรุนแรงเมื่อถึงเงื่อนไขที่กำหนด รัฐบาลของหลายประเทศต่างปรับปรุงนโยบายและกฎระเบียบที่ใช้บังคับต่อโครงสร้างพื้นฐานสำคัญ เช่น

- สหรัฐฯ ที่ขยับก่อนตั้งแต่ปี 2023 ประกาศ U.S. National Cybersecurity Strategy ที่เป็นกรอบการรักษาความมั่นคงปลอดภัยไซเบอร์ของโครงสร้างพื้นฐานสำคัญของประเทศ

- ญี่ปุ่น ได้ประกาศ Active Cyber Defense legistation เมื่อ 2025 โดยจะประกาศเป็น Active Cyber Defense Act ใน 2026 ซึ่งสาระสำคัญประกอบด้วยสี่ประเด็นหลัก ได้แก่

(1) สร้างความร่วมมือระหว่างภาครัฐและเอกชน

(2) เฝ้าระวังข้อมูลการสื่อสารเพื่อตรวจหาภัยคุกคาม

(3) หน่วยงานที่รับผิดชอบสามารถปฏิบัติการต่อแหล่งที่มาของการโจมตีทางไซเบอร์ให้หมดขีดความสามารถในการโจมตีได้ รวมทั้งมีการสร้างความเข้มแข็งให้แก่หน่วยงานด้านไซเบอร์

แก้ไขกฎหมายที่เกี่ยวข้อง: เพื่อให้การบังคับใช้สอดคล้องและครอบคลุมทุกมิติของความปลอดภัยทางไซเบอร์

สหภาพยุโรป ได้ประกาศ Network and Information Systems Directive 2022/2555 หรือเรียกโดยย่อว่า NIS2 Directive (ทดแทน Directive 2016/1148 หรือ NIS1) ซึ่งเกี่ยวข้องกับโครงสร้างพื้นฐานสำคัญ จำนวน 18 เซกเตอร์ โดยประเทศในสหภาพยุโรปต้องนำ Directive นี้ไปออกกฎหมายเพื่อใช้บังคับในประเทศต่อไป

แคนาดา อยู่ระหว่างขั้นตอนการพิจารณาเพื่อเตรียมประกาศ An Act respecting cyber security, amending the Telecommunications Act and making consequential amendments to other Acts หรือเรียกโดยย่อว่า Bill C-8 ที่มีเป้าหมายหลักคือ

ป้องกันโครงสร้างพื้นฐานสำคัญ (Critical Infrastructure): เน้นการป้องกันระบบโทรคมนาคมจากภัยคุกคามไซเบอร์

กำกับดูแลผู้ให้บริการโทรคมนาคม: รัฐบาลสามารถสั่งให้ผู้ให้บริการปรับปรุงหรือหยุดการดำเนินงานหากมีความเสี่ยงต่อความมั่นคง

นอกจากนี้ไมโครซอฟต์ โดย Microsoft Threat Intelligence ยังระบุว่า หน่วยงาน FBI โดย Cyber Division ได้ให้ความช่วยเหลือแก่โครงสร้างพื้นฐานสำคัญ ในการตรวจสอบหาและระบุความแตกต่างระหว่างขีดความสามารถการป้องกันภัยคุกคามทางไซเบอร์ที่เป็นอยู่ในปัจจุบัน กับขีดความสามารถที่โครงสร้างพื้นฐานสำคัญต้องมี หรือที่เรียกกว่า gap ซึ่งไม่ได้เป็นเพียงแค่การช่วยทำนโยบบายหรือจัดกิจกรรมสร้างความตระหนักรู้ แต่เป็นการระบุถึง gap และปิด gap นั้นให้แก่โครงสร้างพื้นฐานสำคัญอย่างจริงจัง ซึ่งผู้เขียนขอเสริมความเห็นในเรื่องนี้จากประสบการณ์การปฏิบัติงานกับหน่วยงานโครงสร้างพื้นฐานสำคัญทางสารสนเเทศตามพระราชบัญญัติการรักษาความมั่นคงปลอดภัยไซเบอร์ พบว่าการปิด gap ในมุมมองของหน่วยงานโครงสร้างพื้นฐานสำคัญนั้น เป็นเรื่องที่ต้องใช้เวลาและทรัพยากร หมายถึง หากองค์กรยังไม่มีบุคลากรที่มีความสามารถด้านนี้ก็ต้องเปิดรับคัดเลือกและบรรจุ หรือปรับย้ายผู้มีทักษะความสามารถด้านนี้มาปฏิบัติงานเป็นการเฉพาะก่อน และหากต้องการป้องกันปัญหาระยะยาว องค์กรก็อาจต้องพิจารณาจัดให้มีความเจริญก้าวหน้า (Carrer path) ของตำแหน่งนี้อย่างเหมาะสมเพียงพอ เพราะหากปรับย้ายหรือคัดเลือกบรรจุบุคคลมีทักษะความสามารถเข้ามาแล้ว แต่เส้นทางความเจริญก้าวหน้าของตำแหน่งนั้นยังไม่ชัดเจน ไม่นานก็อาจสูญเสียบุคคลดังกล่าวนั้นไป อีกทั้งการเปิดตำแหน่งงานใหม่ในองค์กรต้องใช้งบประมาณซึ่งต้องรอให้ถึงระยะเวลาการเสนอแผนงานโครงการ หากเป็นหน่วยงานของรัฐซึ่งอัตราตำแหน่งกำหนดมาแล้วก็ยิ่งยากเข้าไปอีก ซึ่งไม่เป็นเพียงเรื่องด้านบุคลากรเท่านั้น ยังมีเรื่องทางเทคนิคอีกด้วย ต้องใช้งบประมาณและการจัดหาเครื่องมือทางเทคนิคและการจัดการฝึกอบรมบุคลากรทั้งระดับตัดสินใจ ระดับปฏิบัติ ระดับผู้ใช้งาน เรื่องทั้งหมดต้องใช้งบประมาณและเวลา และที่ต้องมาก่อนสิ่งอื่นใด คือ ต้องมีการจัดทำหรือปรับปรุงนโยบายความมั่นคงปลอดภัยไซเบอร์ นโยบายและแผนการจัดการความเสี่ยง ตั้งคณะกรรมการกำกับติดตาม หรืออาจต้องจัดให้มีตำแหน่ง Chief Information Security Officer (CISO) ซึ่งการสรรหาคัดเลือกและดำรงรักษาเป็นบุคคลที่มีคุณสมบัติเหมาะสมเพียบพร้อมทั้งวัยวุฒิคุณวุฒิในระดับ CISO นั้นก็เป็นเรื่องที่ยากอีกประการหนึ่ง แต่หน่วยงานโครงสร้างพื้นฐานสำคัญก็ต้องก้าวข้ามอุปสรรคนี้ไปให้ได้

ระบบโครงสร้างพื้นฐานสำคัญในปัจจุบันไม่ได้ออกแบบมาเพื่อรองรับกับภัยคุกคามที่เผชิญอยู่

ในบทความนั้นยังระบุว่าสภาพแวดล้อมของหน่วยงานโครงสร้างพื้นฐานสำคัญในปัจจุบันนั้น ไม่ได้ออกแบบมาเพื่อรองรับกับภัยคุกคามที่เผชิญอยู่ และได้กล่าวถึงหน่วยงานที่มีระบบ Operational Technology (OT) เช่น ระบบผลิต/จ่ายกระแสไฟฟ้า ระบบผลิต/จ่ายน้ำประปา โดยเฉพาะระบบ OT ที่เชื่อมต่อกับระบบ IT หรือเข้าถึงได้จากอินเทอร์เน็ต ผู้ไม่ประสงค์ดีสามารถแอบแฝงเข้าไปสร้างความเสียหายต่อโครงสร้างพื้นฐานนั้นได้ด้วยวิธีต่าง ๆ ซึ่งวิธีหนึ่งที่นิยมคือการแฝงตัวอยู่ในระบบแล้ว ใช้ฟังก์ชันต่าง ๆ ของระบบเองทำงานในขั้นตอนเตรียมการโจมตี หรือเรียกว่า Living-off-the-land ซึ่งการที่ใช้ฟังก์ชันการทำงานของระบบเองนั้น เป็นพฤติกรรมที่ไม่ผิดปกติ จึงไม่ถูกแจ้งเตือนว่าเป็นภัยคุกคาม แต่ในขั้นตอนท้ายสุด จะเป็นการโหลดไฟล์ประสงค์ร้ายลงไปในหน่วยความจำโดยตรงเพื่อโจมตี โดยหลีกเลี่ยงการโหลดไฟล์ประสงค์ร้ายลงในฮาร์ดดิสก์ซึ่งจะถูกตรวจจับได้ก่อน เป็นต้น นอกจากนี้ การโจมตีต่อโครงสร้างพื้นฐานสำคัญ ยังมีการปฏิบัติในรูปแบบที่ได้รับการสนับสนุนจากรัฐ (Nation-state sponsor) อีกด้วย ซึ่งมีเทคนิคและความสามารถอันแยบยลพร้อมทั้งทรัพยากรสนับสนุนอย่างเพียงพอในการค้นหาช่องโหว่ แล้วแทรกซึมเข้าไปเตรียมการล่วงหน้า (prepositioning) พร้อมสร้างความเสียหายแก่โครงสร้างพื้นฐานสำคัญได้ทุกเมื่อ

แล้วอะไรที่ผู้บริหารหน่วยงานโครงสร้างพื้นฐานสำคัญต้องเตรียมพร้อมรับมือ

ไมโครซอฟต์แนะนำให้ผู้บริหารหน่วยงานโครงสร้างพื้นฐานสำคัญเตรียมพร้อมรับมือเพื่อให้เท่าทันต่อภัยคุกคามต่อโครงสร้างพื้นฐานสำคัญในปี 2026

- ระบบจัดการอัตลักษณ์ (Identity) ยังคงเป็นช่องทางหลักของผู้ไม่ประสงค์ดี ใช้แทรกซึมเข้าไปยังโครงสร้างพื้นฐานสำคัญ เช่น ระบบจัดการบัญชีผู้ใช้ ระบบจัดการสิทธิการเข้าถึงระบบ คือช่องทางที่ผู้ไม่ประสงค์ดีพยายามเจาะเข้ามาเพื่อผ่านต่อไปยังโครงสร้างพื้นฐานสำคัญ จากข้อมูลที่ไมโครซอฟต์รวบรวมมาระบุว่า การแทรกซึมผ่านเข้าสู่ระบบโครงสร้างพื้นฐานสำคัญผ่านทางบัญชีผู้ใช้นั้นมีมากถึง 97% จากจำนวนของภัยคุกคามที่กระทำต่อโครงสร้างพื้นฐานสำคัญทั้งหมดที่รวบรวมมาในช่วงสองปี โดยเฉพาะพวกที่ใช้การล็อคอินด้วยยูสเซอร์เนมและพาสเวิร์ด ซึ่งผู้ไม่ประสงค์ดีมักมีวิธีการในการเก็บรวบรวมพาสเวิร์ดแล้วนำมาทดลองสุ่มล็อคอิน เพราะข้อเท็จจริงประการหนึ่งคือ ผู้ใช้อาจใช้พาสเวิร์ดเดียวกับหลาย ๆ ระบบเนื่องจากไม่สามารถจำพาสเวิร์ดของบัญชีผู้ใช้ของตนเองหลาย ๆ ระบบได้ นอกจากนี้ ยังมีประเด็นที่ระบบ OT ที่ใช้งานมาอย่างยาวนานอาจยังไม่ได้รับการป้องกันการเข้าถึงจากภายนอกองค์กร ซึ่งผู้เขียนยังมีความเห็นเพิ่มเติมว่า แม้แต่ระบบ OT ที่ไม่มีการเชื่อมต่อกับภายนอกใด ๆ เลย ก็ยังไม่รอดพ้นจากการโจมตี ดังเช่นกรณีของ STUXNET เมื่อปี 2009 เป็นต้น ดังนั้นระบบ OT ที่เชื่อมกับภายนอกได้จึงมีความเสียงที่ต้องเร่งจัดการ

- การใช้งานระบบบนคลาวด์ ก็มีส่วนทำให้เกิดความเสี่ยงต่อระบบโครงสร้างพื้นฐานสำคัญ จากข้อมูลที่ไมโครซอฟต์รวบรวมมาพบว่าในปี 2025 มีการโจมตีสู่ระบบโครงสร้างพื้นฐานสำคัญบนคลาวด์และแบบไฮบริดจ์ (คือที่เป็น IT และ OT) เพิ่มขึ้นถึง 26% ซึ่งในจำนวนดังกล่าว เป็นการโจมตีผ่านทางเว็บ 18% และเป็นการโจมตีผ่านทาง Remote service 12% ส่วนอีก 3% เป็นการโจมตีผ่านทาง Supply chain ในประเด็นเดียวกันนี้สำหรับในประเทศไทยที่อยู่ในช่วงที่รณรงค์การใช้งานคลาวด์โดยเฉพาะในภาครัฐ ผู้ให้บริการคลาวด์รายใหญ่พากันมาตั้งศูนย์ข้อมูลในไทย ภาครัฐก็มีการส่งเสริมให้ใช้คลาวด์ภาครัฐ ผู้เขียนขอแสดงความห่วงใยไปยังหน่วยงานตามพระราชบัญญัติการรักษาความมั่นคงปลอดภัยไซเบอร์ โปรดปฏิบัติตามประกาศคณะกรรมการรักษาความั่นคงปลอดภัยไซเบอร์แห่งชาติ เรื่อง มาตรฐานการรักษาความมั่นคงปลอดภัยไซเบอร์ระบบคลาวด์ พ.ศ.2567 ซึ่งกำลังจะมีผลใช้บังคับในเดือนกันยายน 2569 นี้ แม้ว่ามาตรฐานดังกล่าวจะมีรายละเอียดมาก แต่ล้วนเป็นเรื่องสามัญพื้นฐานสำหรับการใช้งานคลาวด์อย่างมั่นคงปลอดภัย ข้อกำหนดทางด้านการบริหารจัดการ และข้อกำหนดทางเทคนิค ก็สอดคล้องกับมาตรฐานที่เกี่ยวข้องที่ยอมรับระดับนานาชาติ ซึ่งการที่หน่วยงานตามพระราชบัญญัติการรักษาความมั่นคงปลอดภับไซเบอร์ปฏิบัติตามมาตรฐานคลาวด์ดังกล่าวนั้น นอกจากเป็นการปฏิบัติให้เป็นไปตามกฎหมายแล้ว ยังช่วยลดความเสี่ยงจากภัยคุกคามไซเบอร์ที่มาจากการใช้งานคลาวด์ลงได้ ซึ่งส่งผลให้การให้บริการประชาชนดำเนินไปได้อย่างต่อเนื่อง มีประสิทธิภาพ เป็นภาพลักษณ์ที่ดีของหน่วยงานของท่าน และสร้างความเชื่อมั่นต่อนักลงทุนซึ่งส่งผลดีต่อเศรษฐกิจอีกด้วย

- ภัยคุกคามจากผู้ไม่ประสงค์ดีที่ได้รับการสนับสนุนจากรัฐ (Nation-state sponsor) เป็นอีกประเด็นหนึ่งที่ไมโครซอฟต์นำเสนอ โดยได้อ้างอิงถึงการโจมตีของกลุ่มแฮกเกอร์ที่ชื่อว่า Volt Typhoon ที่ถูกระบุว่ามีความเชื่อมโยงกับประเทศหนึ่งในเอเชีย ใช้วิธีการแบบที่เรียกว่า Living off the land ดังที่กล่าวไว้ คือเข้าสู่ระบบและดำเนินการต่าง ๆ แบบเนียน ๆ และแฝงตัวอยู่เงียบ ๆ ในระบบที่เป็นได้ทั้ง Information Technology (IT) และระบบที่เป็น Operational Technology (OT) ของโครงสร้างพื้นฐานสำคัญของสหรัฐฯ ท่านที่สนใจเหตุการณ์นี้สามารถศึกษาข้อมูลเพิ่มเติมได้จาก https://www.microsoft.com/en-us/security/blog/2023/05/24/volt-typhoon-targets-us-critical-infrastructure-with-living-off-the-land-techniques/

- ช่องโหว่ในระบบที่ถูกเปิดเผย (Exposure) และการตั้งค่าทางเทคนิคที่ไม่ถูกต้อง (Misconfiguration) เป็นจุดเริ่มต้นของการที่ผู้ไม่ประสงค์ดีใช้เข้าถึงระบบเป้าหมาย ไมโครซอฟต์พบว่า วิธีที่ผู้ไม่ประสงค์ดีใช้ในการบุกรุกระบบนั้นไม่ได้ใช้วิธีซับซ้อนใด ๆ เลย ซึ่งทั้ง Exposure และ Misconfiguration ล้วนเป็นสิ่งที่แก้ไขได้หรือป้องกันได้ทั้งสิ้นแต่องค์กรไม่ได้ทำ ซึ่งไมโครซอฟต์พบว่าเป็นการโจมตีแบบรีโมทมากถึง 12% โดยมีสาเหตุจากการตั้งค่าคลาวด์ที่ไม่สอดคล้องกับมาตรฐาน หรือที่เรียกว่า Configuration drift และส่วนของการเข้าถึงโดยไม่ได้รับการจัดการให้ปลอดภัย (Unmanaged access) สองสาเหตุนี้เป็นจุดอ่อนสำหรับผู้ไม่ประสงค์ดีเข้าถึงระบบคลาวด์ได้ในขั้นต้น (Initial access) ก่อนขยายไปยังส่วนอื่น ๆ (Lateral movement) ต่อไป

- มีแนวโน้มเพิ่มมากขึ้นที่ผู้ไม่ประสงค์ดีมีความมุ่งหมายทำให้ระบบหยุดชะงัก มากกว่าเพียงเข้าไปขโมยข้อมูล โดยไมโครซอฟต์พบว่าในปี 2025 การโจมตีต่อโครงสร้างพื้นฐานสำคัญโดยทำให้ระบบหยุดชะงักมีมากถึง 87% จึงให้ได้แนะนำว่า ผู้บริหารโครงสร้างพื้นฐานควรต้องพิจารณาแผนการรับมือกรณีที่การโจมตีทำให้โครงสร้างพื้นฐานหยุดชะงักไม่สามารถให้บริการได้ไว้ด้วย ไม่เพียงแค่สนใจในการหาร่องรอยของการแทรกซึมเข้าสู่ระบบเป็นหลักเพียงอย่างเดียว

คำแนะนำของไมโครซอฟต์

นอกจากการสรุปข้อมูลที่รวบรวมมาตลอดสองปีโดยเฉพาะในปี 2025 นั้น ไมโครซอฟต์ยังได้ให้คำแนะนำสำหรับผู้บริหารโครงสร้างพื้นฐานสำหรับนำไปปฏิบัติเพื่อปกป้องและลดความเสี่ยงจากภัยคุกคามทางไซเบอร์ไว้ดังนี้

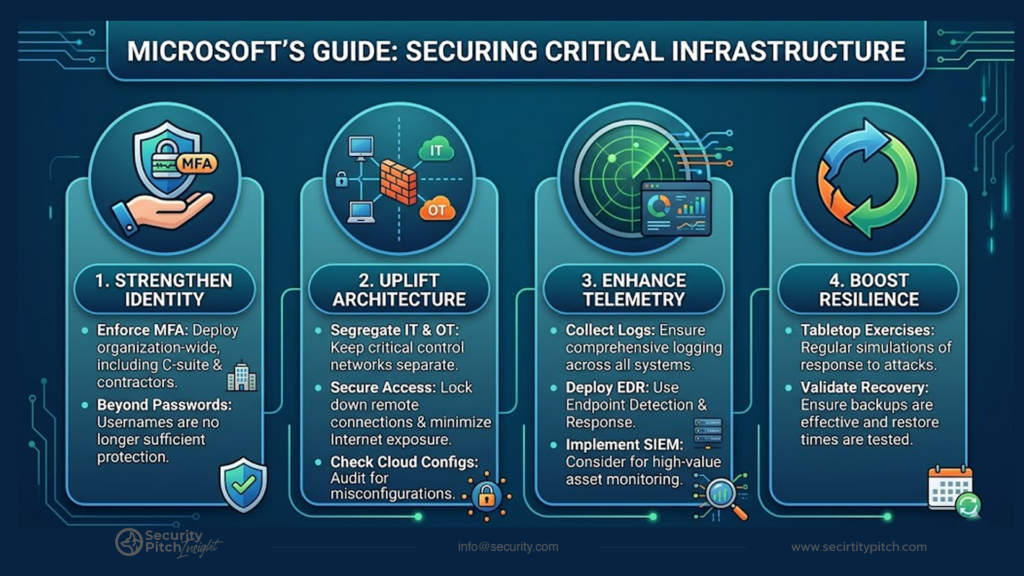

- ปรับปรุงระบบพิสูจน์ยืนยันตัวตนให้เข้มแข็ง (Identity hardening) ซึ่งพระเอกของเรื่องนี้เป็นอื่นใดไปไม่ได้นอกจากใช้การพิสูจน์ตัวตนแบบหลายปัจจัย (Multi-factor Authentication: MFA) ซึ่งต้องใช้งานอย่างจริงจังและครอบคลุมทั้งองค์กรไม่เว้นแม้กระทั่งผู้บริหารระดับสูงหรือคู่สัญญาที่เข้ามาปฏิบัติงานกับระบบขององค์กร โดยเรื่องการให้ใช้ MFA นี้ ยังเป็นคำแนะนำหลักที่อยู่ในประกาศคณะกรรมการการรักษาความมั่นคงปลอดภัยไซเบอร์แห่งชาติ เรื่อง มาตรฐานการรักษาความมั่นคงปลอดภัยสำหรับเว็บไซต์ พ.ศ.2568 โดยเป็นข้อกำหนดที่สำคัญในเรื่องการตรวจสอบสิทธิ (Authentication) เพราะแค่เพียงระบบล็อคอินที่ให้ป้อนยูสเซอร์เนมกับพาสเวิร์ดนั้น ไม่เพียงพอที่จะรักษาความมั่นคงปลอดภัยแก่ผู้ใช้ได้อย่างเพียงพอในสถานการณ์ภัยคุกคามทางไซเบอร์ในปัจจุบัน

- ตั้งค่าข้อกำหนดทางเทคนิคให้ปลอดภัย (Configuration and architecture uplift) โดยให้ตรวจสอบการเข้าถึงจากระยะไกล (Remote access) การลดโอกาสการถูกโจมตีจากอินเทอร์เน็ต (Internet-facing Exposure) การแบ่งแยกเน็ตเวิร์คระหว่าง IT กับ OT และการตรวจสอบในเรื่อง Cloud misconfiguration

- ความพร้อมในการรวบรวม วิเคราะห์ และใช้ข้อมูลจากระบบต่าง ๆ ได้อย่างมีประสิทธิภาพ (Telemetry Readiness) เพื่อสร้างความมั่นคงปลอดภัยไซเบอร์ ผู้บริหารโครงสร้างพื้นฐานสำคัญต้องมั่นใจว่า องค์กรมีการดำเนินการ เช่น การเก็บล็อค (Log) การใช้อุปกรณ์ Endpoint Detection and Response (EDR) การให้ความสนใจกับ Cloud control plane อย่างเพียงพอ และสำหรับองค์กรที่ต้องปกป้องทรัพย์สินสารสนเทศที่มีความสำคัญสูงอาจต้องพิจารณาใช้ Security Information and Event Management (SIEM) รวมทั้งแบ่งแยกกันเด็ดขาดระหว่าง IT กับ OT

- แม้ว่าจะป้องกันอย่างดีเพียงใดก็ต้องเตรียมความพร้อมในการกู้คืน เช่น โดยสามารถดำเนินการได้หลายรูปแบบ เช่น การจัดให้มีการฝึกตอบสนองภัยคุกคามต่อโครงสร้างพื้นฐานสำคัญแบบ Tabletop Exercise การตรวจสอบให้มั่นใจว่าการสำรองและกู้คืนข้อมูลเป็นไปอย่างมีประสิทธิภาพ ใช้งานได้จริง สอดคล้องกับนโยบายหรือระยะเวลาที่องค์กรสามารถรับมือกับความเสียหายได้หากระบบที่ให้บริการที่อยู่ในความรับผิดชอบนั้นหยุดชะงัก ซึ่งหน่วยงานโครงสร้างพื้นฐานสำคัญทางสารสนเทศ ตามพระราชบัญญัติการรักษาความมั่นคงปลอดภัยไซเบอร์ มีการฝึกทดสอบความพร้อมการตอบสนองต่อภัยคุกคามทางไซเบอร์เป็นประจำทุกปีภายใต้ชื่อ National Cyber Exercise โดยมีสำนักงานคณะกรรมการการรักษาความมั่นคงปลอดภัยไซเบอร์แห่งชาติ เป็นหน่วยงานรับผิดชอบจัดการฝึก ผู้เขียนจึงขอส่งความปรารถนาดีไปยังหน่วยรับการฝึก โดยเฉพาะหน่วยงานโครงสร้างพื้นฐานสำคัญทางสารสนเทศซึ่งกฎหมายระบุให้ต้องเข้ารับการฝึก ใช้ประโยชน์จากการฝึกนี้ให้มากที่สุด เพราะเป็นโอกาสที่หน่วยงานของท่านจะทราบถึงสถานภาพความพร้อมในการรับมือภัยคุกคามทางไซเบอร์ เป็นโอกาสได้ทบทวนขั้นตอน กระบวนการที่กฎหมายหรือระเบียบที่เกี่ยวข้องกำหนดซึ่งเป็นประโยชน์อย่างมากต่อทีมงานตั้งแต่ระดับปฏิบัติไปจนถึงผู้บริหารระดับสูง เพราะหากเมื่อใดที่หน่วยงานประสบเหตุภัยคุกคามขึ้นจริง ก็จะสามารถจัดการ ควบคุม จำกัด ความเสียหายไว้ได้อย่างมีประสิทธิภาพและทันเวลา ลดความสับสน ฝึกอย่างไรปฏิบัติจริงอย่างนั้น องค์กรสามารถพลิกวิกฤตเป็นโอกาส โดยจำกัดความเสียหาย ฟื้นคืนบริการได้อย่างรวดเร็ว ลดหรือจำกัดผลกระทบต่อสังคมโดยการให้ข้อมูลข่าวสารที่ชัดเจน สร้างความเชื่อมั่นแก่ประชาชนผู้รับบริการและผู้มีส่วนได้เสียต่อองค์กรท่าน

ส่งท้าย

บทส่งท้ายของไมโครซอฟต์ได้ฝากถึงผู้บริหารโครงสร้างพื้นฐานสำคัญไว้ว่า จงเตรียมพร้อมดำรงการให้บริการแม้ว่าถูกโจมตีไว้แต่บัดนี้ อย่ารอให้ผู้ไม่ประสงค์ดีโจมตีแล้วจึงจะมาเริ่มคิดแก้ไข สิ่งใดที่ต้องแก้ไขปรับปรุง เช่น ตรวจสอบและปรับปรุงความเข้มแข็งให้แก่ระบบพิสูจน์ตัวตนเข้าสู่ระบบ ขอให้พิจารณาดำเนินการโดยทันที ด้วยสถานการณ์ภัยคุกคามต่อโครงสร้างพื้นฐานสำคัญของประเทศดังที่เรียบเรียงมา ผู้เขียนเชื่อมั่นว่าบริการด้าน CISO หรือ CISO as a Service จะแพร่หลายมากขึ้นในไทย ซึ่งจะมีส่วนช่วยยกระดับการรักษาความมั่นคงปลอดภัยไซเบอร์ของหน่วยงานโครงสร้างพื้นฐานสำคัญทางสารสนเทศ รวมทั้งหน่วยงานของรัฐและเอกชนในภาพรวมของประเทศ และก้าวข้ามข้อจำกัดด้านอัตรากำลังหรืออุปสรรคต่าง ๆ ขององค์กรแล้วมุ่งตรงสู่ผลลัพธ์คือการยกระดับการรักษาความมั่นคงปลอดภัยไซเบอร์อย่างเป็นระบบ ตามลำดับความเร่งด่วนและประเด็นความเสี่ยงของแต่ละองค์กร ทั้งนี้ หน่วยงานหรือท่านผู้บริหารที่สนใจสามารถติดต่อเพื่อนัดหมายปรึกษาได้ที่ info@securitypitch.com ได้ตลอดเวลา ซึ่งประเด็นหารือหรือข้อตรวจพบด้านความสอดคล้องกับกฎหมายของหน่วยงานท่านจะเป็นความลับ สำหรับผู้เขียนนั้นถือว่าเป็นเกียรติอย่างมาก ที่ได้รับฟังปัญหาและร่วมหาแนวทางแก้ไขที่เหมาะสมไปพร้อมกับท่าน สุดท้ายนี้เนื่องในโอกาสวันปีใหม่ไทย ขออำนาจสิ่งศักดิ์สิทธิ์ โปรดคุ้มครองท่านผู้อ่านและท่านผู้บริหารโครงสร้างพื้นฐานสำคัญทุกท่าน จงมีความสุข สุขภาพแข็งแรง ปกป้องตนเองและองค์กรให้รอดพ้นจากภัยคุกคามทางไซเบอร์กันทุกท่านทุกองค์กร เทอญ

#Cybersecurity #InfoSec #DigitalTransformation #CyberSecurity2026 #TechTrends #ความปลอดภัยไซเบอร์ #ไอที