สงคราม ณ ปัจจุบัน เห็นได้ว่า “เมืองอัจฉริยะ (Smart City)” มีผลกับ “ความั่นคงของชาติ (National Security)” อย่างชัดเจนและมีนัยยะสำคัญ หากออกแบบและวางระบบได้ไม่รัดกุมครอบคลุมเพียงพอ

วันนี้ Security Pitch ขอแนะนำการออกแบบและวางระบบเมืองอัจฉริยะด้วยแนวคิด “Convergence by Design” ให้อ่านสนุกๆ กันครับ

เมื่อความมั่นคงของชาติเริ่มต้นจาก “กล้อง” และ “เครือข่าย”: ทำความเข้าใจภัยคุกคามแบบ Cyber-Physical และเหตุใดสถาปัตยกรรมความปลอดภัยเชิงรุกจึงสำคัญกว่าที่เคย

ในโลกที่เมือง ระบบคมนาคม อาคารสำคัญ ศูนย์บัญชาการ โรงงาน พลังงาน ท่าเรือ สนามบิน และพื้นที่สาธารณะ ล้วนเชื่อมต่อกับเซนเซอร์ กล้องวงจรปิด เครือข่ายสื่อสาร และแพลตฟอร์มวิเคราะห์ข้อมูลมากขึ้นทุกวัน “ความปลอดภัย” ไม่ใช่เรื่องของรั้ว ประตู หรือกล้องเพียงอย่างเดียวอีกต่อไป แต่เป็นเรื่องของสถาปัตยกรรมดิจิทัลทั้งหมดที่อยู่เบื้องหลังสิ่งเหล่านั้นด้วย งานของ NIST อธิบายชัดว่า Operational Technology หรือ OT คือระบบและอุปกรณ์ที่เชื่อมโยงกับโลกกายภาพโดยตรง และเมื่อระบบเหล่านี้ถูกโจมตี ผลกระทบก็สามารถลามออกจากโลกไซเบอร์ไปสู่โลกจริงได้ทันที

นี่คือเหตุผลที่แนวคิดเรื่อง Cyber-Physical Threats หรือภัยคุกคามที่ผสานโลกไซเบอร์กับโลกกายภาพ กลายเป็นประเด็นสำคัญระดับโลกในปัจจุบัน ไม่ว่าจะเป็นกรณี Stuxnet ที่แสดงให้เห็นว่าการโจมตีไซเบอร์สามารถทำให้ระบบอุตสาหกรรมเสียหายทางกายภาพได้ หรือกรณี Colonial Pipeline ที่ตอกย้ำว่าการโจมตีไซเบอร์สามารถกระทบโครงสร้างพื้นฐานสำคัญและการดำเนินชีวิตของประชาชนเป็นวงกว้างได้จริง

ในบริบทนี้ เมืองอัจฉริยะ ระบบ CCTV และอุปกรณ์ IoT ไม่ได้เป็นเพียง “เครื่องมือรักษาความปลอดภัย” แต่เป็นทั้ง “เกราะ” และ “จุดยุทธศาสตร์” ไปพร้อมกัน หากออกแบบดี สิ่งเหล่านี้จะช่วยเพิ่มการมองเห็นสถานการณ์ เพิ่มความเร็วในการตอบสนอง และยกระดับความมั่นคงของรัฐ แต่หากออกแบบไม่ดี ระบบเดียวกันนี้ก็อาจกลายเป็นช่องทางให้ผู้ไม่ประสงค์ดีเข้ามาสังเกตการณ์ แทรกซึม หรือเก็บข้อมูลเชิงลึกจากโครงสร้างพื้นฐานของเราเองได้ งานของ ENISA และงานวิจัยด้านความมั่นคงของกล้อง CCTV IoT สะท้อนตรงกันว่าอุปกรณ์เหล่านี้มักมีความเสี่ยงจากการตั้งค่าไม่ปลอดภัย เฟิร์มแวร์ ช่องโหว่ของซัพพลายเชน และการจัดการตัวตนของอุปกรณ์ที่ยังไม่รัดกุมพอ

จากกล้องที่ใช้เฝ้าระวัง สู่ข้อมูลที่ใช้วิเคราะห์รูปแบบชีวิต

สิ่งที่ทำให้ประเด็นนี้สำคัญยิ่งขึ้น คือความก้าวหน้าของ AI ด้าน Computer Vision ในช่วงไม่กี่ปีที่ผ่านมา ปัจจุบันระบบ AI สามารถตรวจจับ ติดตาม และเชื่อมโยงข้อมูลของบุคคล ยานพาหนะ และวัตถุข้ามภาพหรือข้ามกล้องได้ดีขึ้นมาก งานด้าน Multi-Object Tracking รวมถึงงานสำรวจด้าน Person และ Vehicle Re-Identification แสดงให้เห็นว่าเทคโนโลยีลักษณะนี้พัฒนาไปไกลมาก และสามารถประยุกต์ใช้กับงานเฝ้าระวังสมัยใหม่ได้จริง

เมื่อรวมกับความสามารถในการวิเคราะห์เวลา เส้นทาง จุดแวะพัก พฤติกรรมการเข้าออก และความถี่ของกิจกรรมต่าง ๆ ระบบ AI จึงไม่ได้มองเห็นเพียง “ภาพ” แต่เริ่มมองเห็น “รูปแบบ” ได้ด้วย กล่าวอย่างง่ายที่สุดคือ ถ้าบุคคลหนึ่งใช้เส้นทางเดิม เวลาเดิม ยานพาหนะเดิม และรูปแบบเดิมซ้ำ ๆ เป็นเวลานาน ระบบวิเคราะห์ข้อมูลที่มีประสิทธิภาพสูงก็มีโอกาสเรียนรู้กิจวัตรนั้นได้ งานคลาสสิกของ Song และคณะในวารสาร Science ชี้ว่าการเคลื่อนที่ของมนุษย์มีความคาดเดาได้สูงอย่างน่าทึ่ง โดยวัดผ่านแนวคิดเรื่อง Entropy และข้อจำกัดของความคาดเดาได้ในข้อมูลการเคลื่อนที่ของมนุษย์

แนวคิดนี้มีความหมายเชิงความมั่นคงอย่างมาก เพราะยิ่งกิจวัตรของเป้าหมายมีความซ้ำและคาดเดาได้มากเท่าใด ความเสี่ยงที่ฝ่ายตรงข้ามจะใช้ข้อมูลเหล่านั้นสร้างแบบจำลองพยากรณ์ก็ยิ่งสูงขึ้นเท่านั้น ในเชิงทฤษฎีสารสนเทศ หากรูปแบบชีวิตมีความไม่แน่นอนต่ำ ค่า Entropy ก็ต่ำ และความสามารถในการพยากรณ์ของระบบก็สูงขึ้นตามไปด้วย

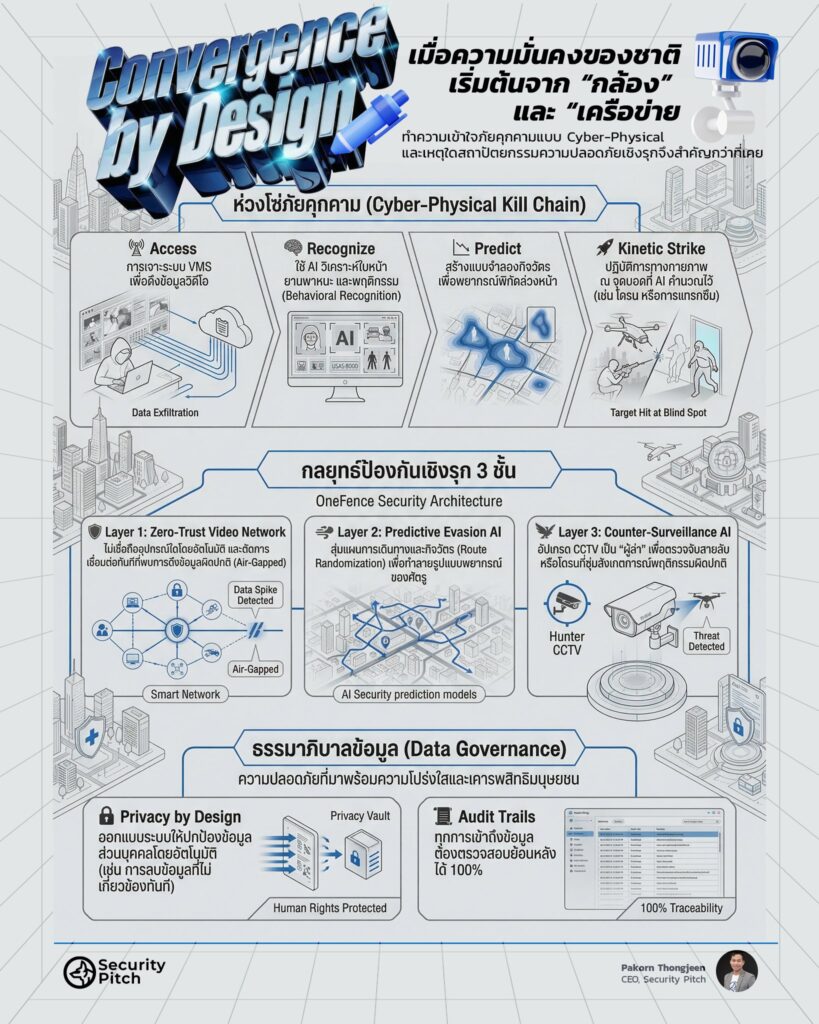

ภัยคุกคามรูปแบบใหม่: “Cyber-Physical Kill Chain”

เมื่อนำองค์ประกอบทั้งหมดมารวมกัน เราจะเห็นภาพของห่วงโซ่ภัยคุกคามแบบใหม่ที่อาจเรียกได้ว่าเป็น Cyber-Physical Kill Chain กล่าวคือ การโจมตีไม่ได้เริ่มต้นจากอาวุธในโลกกายภาพ แต่เริ่มจากการเข้าถึงระบบดิจิทัลของเป้าหมายก่อน จากนั้นจึงใช้ข้อมูลที่ได้เพื่อยกระดับไปสู่ความได้เปรียบเชิงปฏิบัติการในโลกจริง

หากอธิบายแบบเข้าใจง่าย ห่วงโซ่นี้อาจประกอบด้วย 4 ขั้นตอนหลัก

– ขั้นแรก คือ การเข้าถึงหรือดึงข้อมูลออกจากระบบ ไม่ว่าจะเป็นวิดีโอสด ภาพย้อนหลัง metadata รายการอุปกรณ์ บันทึกการเข้าใช้งาน หรือข้อมูลอื่นที่เกี่ยวข้องกับ VMS และโครงสร้างเครือข่าย แม้ในโลกจริง การดึงวิดีโอจำนวนมากต่อเนื่องเป็นเวลานานจะมีข้อจำกัดด้านแบนด์วิดท์ การตรวจจับ และการจัดเก็บ แต่ก็ไม่ได้แปลว่าเป็นไปไม่ได้ โดยเฉพาะหากผู้โจมตีเลือกดึงเฉพาะข้อมูลที่มีมูลค่าสูง เช่น ภาพบางช่วง เวลาเข้าออก หรือข้อมูลประกอบอื่น ๆ แทนการดึงทุกเฟรมทุกกล้องทั้งหมด

– ขั้นที่สอง คือ การใช้ AI เพื่อรู้จำและเชื่อมโยงพฤติกรรม เช่น รู้จำใบหน้า รู้จำรถ ติดตาม trajectory หรือค้นหารูปแบบการวนซ้ำในชีวิตประจำวัน ซึ่งทั้งหมดนี้อยู่บนฐานเทคโนโลยีที่มีอยู่จริงในปัจจุบัน

– ขั้นที่สาม คือ การสร้างแบบจำลองเชิงพยากรณ์ เพื่อประเมินว่าเป้าหมายน่าจะอยู่ที่ไหน เวลาใด ใช้เส้นทางใด หรือมีช่วงเวลาใดที่มีความเสี่ยงสูงที่สุด แน่นอนว่าในโลกจริง การพยากรณ์ที่แม่นยำมากมักต้องอาศัยข้อมูลหลายแหล่งร่วมกัน ไม่ใช่เพียงกล้องอย่างเดียว แต่แนวคิดหลักว่าข้อมูลเชิงพฤติกรรมสามารถถูกใช้เพื่อสร้างความได้เปรียบเชิงคาดการณ์นั้นเป็นเรื่องจริงและมีฐานวิชาการรองรับ

– ขั้นสุดท้าย คือ การนำข้อมูลข่าวกรองที่ได้ไปเชื่อมกับปฏิบัติการทางกายภาพ ไม่ว่าจะเป็นการติดตาม การแทรกซึม การเฝ้าระวังต่อเนื่อง การหลบหลีกระบบป้องกัน หรือในกรณีรุนแรง อาจรวมถึงการสนับสนุนการโจมตีเชิงกายภาพโดยระบบไร้คนขับหรือทรัพยากรอื่น แน่นอนว่าในสถานการณ์จริงระดับรัฐ ปฏิบัติการลักษณะนี้มักต้องอาศัยข่าวกรองหลายประเภทประกอบกัน แต่ประเด็นสำคัญคือ ข้อมูลจากโครงสร้างพื้นฐานดิจิทัลสามารถเป็นส่วนหนึ่งของห่วงโซ่นี้ได้จริง และไม่ควรถูกมองข้าม

ทำไม “Smart City” จึงต้องคิดเรื่องความมั่นคงให้ลึกกว่าเดิม!

เมื่อหลายประเทศลงทุนกับ Smart City, Safe City, Intelligent Transportation, Urban CCTV, Command Center และแพลตฟอร์มเมืองอัจฉริยะมากขึ้น คำถามสำคัญจึงไม่ใช่เพียง “ติดตั้งอะไรเพิ่ม” แต่คือ “บริหารความเสี่ยงของระบบทั้งหมดอย่างไร” ด้วย

การมีเซนเซอร์มากขึ้น กล้องมากขึ้น ข้อมูลมากขึ้น และจุดเชื่อมต่อมากขึ้น หมายถึงพื้นผิวการโจมตีกว้างขึ้นด้วย หากระบบความปลอดภัยทางกายภาพและความปลอดภัยทางไซเบอร์ยังแยกกันบริหารแบบเป็นไซโล ช่องว่างระหว่างสองโลกนี้จะกลายเป็นพื้นที่ที่ผู้โจมตีใช้ประโยชน์ได้ง่าย NIST และ ENISA ต่างผลักดันหลักการที่สอดคล้องกันว่า การปกป้องโครงสร้างพื้นฐานยุคใหม่ต้องมองทั้งอุปกรณ์ เครือข่าย ซอฟต์แวร์ ซัพพลายเชน สิทธิ์การเข้าถึง การอัปเดต และวงจรชีวิตของระบบทั้งหมด ไม่ใช่มองแยกส่วนทีละชิ้น

มุมมองที่สร้างสรรค์ที่สุดจึงไม่ใช่การมองว่า “Smart City คือความเปราะบาง” แต่คือการยอมรับว่า Smart City ที่ปลอดภัยต้องถูกออกแบบให้เป็น “Security-by-Design” และ “Convergence-by-Design” ตั้งแต่ต้น หากทำได้ เมืองอัจฉริยะจะไม่ใช่ภาระ แต่จะกลายเป็นแพลตฟอร์มความมั่นคงสมัยใหม่ที่ทั้งปกป้องประชาชนและเพิ่มขีดความสามารถของรัฐพร้อมกัน

ทางออกเชิงรุก: 3 สถาปัตยกรรมความปลอดภัยที่ควรอยู่ในวาระแห่งยุค

ท่ามกลางสภาพแวดล้อมเช่นนี้ แนวทางที่มีศักยภาพสูงคือการสร้าง Proactive Defense Architecture หรือสถาปัตยกรรมป้องกันเชิงรุก ที่ไม่ได้รอให้เกิดเหตุแล้วค่อยแก้ แต่ลดโอกาสการสอดแนม การรั่วไหล และการคาดการณ์ล่วงหน้าตั้งแต่ต้น

1) Zero-Trust Video Network: ปกป้องเครือข่ายวิดีโอเหมือนปกป้องระบบสำคัญของรัฐ

แนวคิด Zero Trust ของ NIST ชี้ชัดว่าองค์กรไม่ควรเชื่อถือผู้ใช้ อุปกรณ์ หรือทราฟฟิกใดโดยอัตโนมัติ แต่ต้องยืนยันตัวตน ตรวจสอบนโยบาย และจำกัดสิทธิ์อย่างต่อเนื่อง

เมื่อนำหลักนี้มาประยุกต์กับเครือข่ายวิดีโอและ VMS ผลลัพธ์ที่ควรเกิดขึ้นคือ การมีตัวตนดิจิทัลของอุปกรณ์แต่ละตัว การเข้ารหัส การแบ่ง segment การควบคุมเส้นทางข้อมูล การตรวจจับพฤติกรรมแปลกของทราฟฟิก การบันทึกหลักฐาน การควบคุมการเชื่อมต่อระหว่างระบบ และการป้องกันการดึงข้อมูลออกไปยังปลายทางที่ไม่ได้รับอนุญาต แนวคิดนี้ไม่ได้เป็นเพียงเทรนด์ แต่สอดคล้องโดยตรงกับมาตรฐาน OT security และแนวทาง IoT security ระดับสากล

สำหรับองค์กรที่มีเครือข่ายกล้องจำนวนมาก แนวทางนี้ช่วยเปลี่ยนกล้องจาก “อุปกรณ์ปลายทางที่มักถูกลืม” ให้กลายเป็น “ทรัพยากรที่ถูกกำกับดูแลอย่างจริงจัง” และนั่นคือจุดตั้งต้นของการลดความเสี่ยงจากการจารกรรมข้อมูลระยะยาว

2) Predictive Evasion and Route Randomization: ทำให้ฝ่ายตรงข้ามคาดการณ์เราได้ยากลงอย่างเป็นระบบ

ถ้าอีกฝ่ายใช้ข้อมูลเพื่อเรียนรู้กิจวัตรของเรา คำตอบที่ชาญฉลาดคือทำให้กิจวัตรนั้นคาดการณ์ได้ยากขึ้น หลักคิดนี้เชื่อมโยงกับทฤษฎีการเพิ่ม entropy ของรูปแบบการเคลื่อนที่ กล่าวคือ ยิ่งเส้นทาง เวลา จุดนัดหมาย หรือรูปแบบการเดินทางมีความหลากหลายและไม่เป็นแพตเทิร์นมากเท่าใด ความสามารถในการพยากรณ์ก็จะลดลงตามไปด้วย

ในทางปฏิบัติ ระบบช่วยวางแผนเส้นทางและสุ่มกิจวัตรอย่างชาญฉลาดสามารถใช้ได้กับงานอารักขาบุคคลสำคัญ งานคุ้มกัน การเคลื่อนย้ายทรัพยากรสำคัญ หรือแม้แต่ภารกิจที่ต้องรักษาความไม่แน่นอนเชิงปฏิบัติการ แม้บางส่วนสามารถทำได้ด้วยอัลกอริทึมเชิงสถิติทั่วไป แต่การใช้ AI เพิ่มเติมสามารถช่วยประเมินปัจจัยหลายมิติพร้อมกัน ทั้งความเสี่ยง เวลา สภาพจราจร บริบทพื้นที่ และความสอดคล้องกับข้อจำกัดปฏิบัติการจริง ทำให้เกิดการสุ่มที่ “ปลอดภัยและใช้งานได้จริง” มากกว่าการสุ่มแบบไม่มีหลักการ

3) Counter-Surveillance AI: เปลี่ยน CCTV จากผู้เฝ้ามอง ให้กลายเป็นผู้สังเกตภัยเชิงรุก

งานวิจัยด้าน Video anomaly Detection และ Privacy-Preserving Video Analytics กำลังพัฒนาอย่างรวดเร็ว โดยมุ่งให้ระบบสามารถแยกพฤติกรรมปกติออกจากพฤติกรรมผิดปกติในวิดีโอเฝ้าระวังได้ดีขึ้น

ในเชิงปฏิบัติ Counter-Surveillance AI สามารถถูกออกแบบให้ช่วยตรวจจับพฤติกรรมที่อาจบ่งชี้ถึงการสอดแนม การสำรวจพื้นที่ การติดตามเป้าหมาย หรือการเตรียมการก่อนเกิดเหตุ เช่น ยานพาหนะที่วนซ้ำผิดปกติ บุคคลที่ปรากฏซ้ำในจุดสำคัญหลายช่วงเวลา การหยุดค้างในมุมอับ การสังเกตโครงสร้างจุดเข้าออก หรือโดรนที่มีรูปแบบการบินน่าสงสัย แม้ระบบลักษณะนี้ยังต้องบริหาร false positives อย่างรอบคอบ แต่ศักยภาพของมันชัดเจนมากในการช่วยเปลี่ยนการเฝ้าระวังจากแบบรับรู้ย้อนหลัง ไปสู่การแจ้งเตือนเชิงคาดการณ์ล่วงหน้า

สิ่งที่องค์กรและรัฐไม่ควรมองข้าม: Data Governance, Supply Chain และ AI Security

แม้เราจะพูดถึง AI และโครงสร้างพื้นฐานขั้นสูงมากเพียงใด แต่รากฐานที่สำคัญยังคงเป็นเรื่องพื้นฐานที่ต้องทำให้ถูกต้องตั้งแต่ต้น

เรื่องแรกคือ Data Governance ใครเข้าถึงข้อมูลอะไรได้บ้าง ข้อมูลถูกเก็บไว้นานเท่าไร มีการทำ Audit Trail หรือไม่ มีการจำกัดสิทธิ์ตามหน้าที่จริงหรือไม่ และมีการออกแบบให้เคารพความเป็นส่วนตัวอย่างไร โดยเฉพาะในระบบเฝ้าระวังที่เกี่ยวข้องกับบุคคลจำนวนมาก งานด้าน Privacy-Preserving Video Anomaly Detection สะท้อนว่าการทำให้ระบบมีประสิทธิภาพโดยไม่ละเลยความเป็นส่วนตัวจะเป็นหัวใจสำคัญของการใช้งานจริงในระยะยาว

เรื่องที่สองคือ Supply Chain Security เพราะจุดอ่อนของระบบ CCTV และ IoT จำนวนมากไม่ได้อยู่ที่ AI แต่อยู่ที่ผู้ผลิต เฟิร์มแวร์ ไลบรารี การอัปเดต และองค์ประกอบภายนอกที่มากับอุปกรณ์ตั้งแต่ต้น ENISA เน้นย้ำมากว่าความมั่นคงของ IoT ต้องเริ่มตั้งแต่การออกแบบ การผลิต การส่งมอบ การติดตั้ง การบำรุงรักษา ไปจนถึงการปลดระวาง ไม่ใช่ไปแก้เฉพาะตอนที่ระบบรันอยู่แล้ว

เรื่องที่สามคือ AI Security และ Adversarial Resilience เพราะ AI ฝั่งป้องกันเองก็สามารถถูกหลอก ถูกบิดเบือน หรือถูกหลบได้ งานว่าด้วยการใช้ AI ในทางประสงค์ร้ายชี้ให้เห็นว่า AI ไม่ได้เพิ่มเพียงขีดความสามารถของฝ่ายป้องกัน แต่เพิ่มความเร็ว ความยืดหยุ่น และสเกลให้ฝ่ายโจมตีได้เช่นกัน การออกแบบระบบป้องกันที่ดีจึงต้องคิดถึงความทนทานของโมเดล การอธิบายผลลัพธ์ได้ การกำกับดูแล และการตรวจสอบย้อนหลังด้วย

กล่าวโดยสรุป ความมั่นคงยุคใหม่ต้องเริ่มจากการ “เชื่อม” ไม่ใช่ “แยก”

ภาพใหญ่ของเรื่องนี้ชัดเจนขึ้นทุกวัน โลกกำลังก้าวเข้าสู่ยุคที่ภัยคุกคามไม่ได้แยกเป็น “ไซเบอร์” หรือ “กายภาพ” อีกต่อไป แต่เป็นภัยคุกคามแบบผสานที่ใช้ข้อมูล เครือข่าย AI และโครงสร้างพื้นฐานที่เชื่อมต่อกันเป็นสนามแข่งขันเดียวกัน โครงสร้างพื้นฐานที่ถูกออกแบบมาเพื่อความปลอดภัยของเมือง องค์กร หรือรัฐ จึงต้องได้รับการปกป้องด้วยวิธีคิดที่ก้าวหน้าในระดับเดียวกัน

ข่าวดีคือ เราไม่ได้อยู่ในยุคที่ต้องรอให้เกิดเหตุแล้วค่อยซ่อมอีกต่อไป เทคโนโลยี มาตรฐาน และองค์ความรู้ที่จำเป็นเริ่มมีชัดเจนแล้ว ไม่ว่าจะเป็น Zero Trust Architecture, OT Security, IoT Security by Design, Video Analytics, Re-identification, Anomaly Detection และแนวทางด้าน Privacy-Preserving AI สิ่งที่เหลืออยู่คือการนำทั้งหมดนี้มาบูรณาการให้เป็น Converged Security Architecture ที่มองทั้งเครือข่าย กล้อง อุปกรณ์ ข้อมูล พฤติกรรม และปฏิบัติการอยู่ในภาพเดียวกัน

สำหรับภาครัฐ เมืองอัจฉริยะ ผู้ให้บริการโครงสร้างพื้นฐาน เจ้าของอาคารขนาดใหญ่ สนามบิน ท่าเรือ เขตอุตสาหกรรม สถานที่ยุทธศาสตร์ และองค์กรที่ดูแลบุคคลหรือทรัพยากรสำคัญ นี่ไม่ใช่เพียงโจทย์ด้านเทคโนโลยี แต่เป็นโจทย์ด้านความเชื่อมั่น ความต่อเนื่องของภารกิจ และความสามารถในการปกป้องสังคมในระยะยาว

การลงทุนใน “สถาปัตยกรรมความปลอดภัยเชิงรุก” จึงไม่ใช่การซื้อ “ระบบ” เพิ่มอีกหนึ่งตัว แต่คือการยกระดับวิธีคิดของประเทศและองค์กรให้พร้อมกับยุคที่ทุกอย่างเชื่อมต่อกันหมดแล้ว และในยุคเช่นนี้ ผู้ที่มองเห็นก่อน วางสถาปัตยกรรมก่อน และบูรณาการได้ก่อน จะเป็นผู้ที่ปลอดภัยกว่า คล่องตัวกว่า และพร้อมกว่าต่อภัยคุกคามแห่งอนาคต!

ปกรณ์ ทองจีน

CEO, Securitypitch

#ConvergenceByDesign#SmartCity#CriticalInfrastructure#NationalSecurity#ConvergedSecurityArchitecture